Хакинг. Искусство эксплойта: Джон Эриксон

Hacking. The art of Explotation

16+

Каждый программист по сути своей - хакер. Ведь первоначально хакингом называли поиск искусного и неочевидного решения. Понимание принципов программирования помогает находить уязвимости, а навыки обнаружения уязвимостей помогают создавать программы, поэтому многие хакеры занимаются тем и другим однов

Полная аннотация

Автор

Издательство

Все характеристики

Аннотация

Каждый программист по сути своей - хакер. Ведь первоначально хакингом называли поиск искусного и неочевидного решения. Понимание принципов программирования помогает находить уязвимости, а навыки обнаружения уязвимостей помогают создавать программы, поэтому многие хакеры занимаются тем и другим одновременно. Интересные нестандартные ходы есть как в техниках написания элегантных программ, так и в техниках поиска слабых мест. С чего начать? Чтобы перезаписывать память с помощью переполнения буфера, получать доступ к удаленному серверу и перехватывать соединения вам предстоит программировать на Си и ассемблере, использовать шелл-код и регистры процессора, познакомиться с сетевыми взаимодействиями и шифрованием и многое другое.

Как бы мы ни хотели верить в чудо, программное обеспечение и компьютерные сети, от которых зависит наша повседневная жизнь, обладают уязвимостями.

"Мир без хакеров - это мир без любопытства и новаторских решений".

Джон Эриксон

2-е издание

Как бы мы ни хотели верить в чудо, программное обеспечение и компьютерные сети, от которых зависит наша повседневная жизнь, обладают уязвимостями.

"Мир без хакеров - это мир без любопытства и новаторских решений".

Джон Эриксон

2-е издание

Характеристики

ID товара

645741

ISBN

978-5-4461-0712-4

Язык

Русский

Страниц

496 (Офсет)

Вес

770 г

Размеры

233x165x22 мм

Тип обложки

обл - мягкий переплет (крепление скрепкой или клеем)

Иллюстрации

Черно-белые

Все характеристики

Нет в продаже

Рецензии на книгу

Читали книгу? Как она вам?

Мы всегда рады честным, конструктивным рецензиям.

Покупатели 5

клевер 888

6 марта 2024 в 11:26

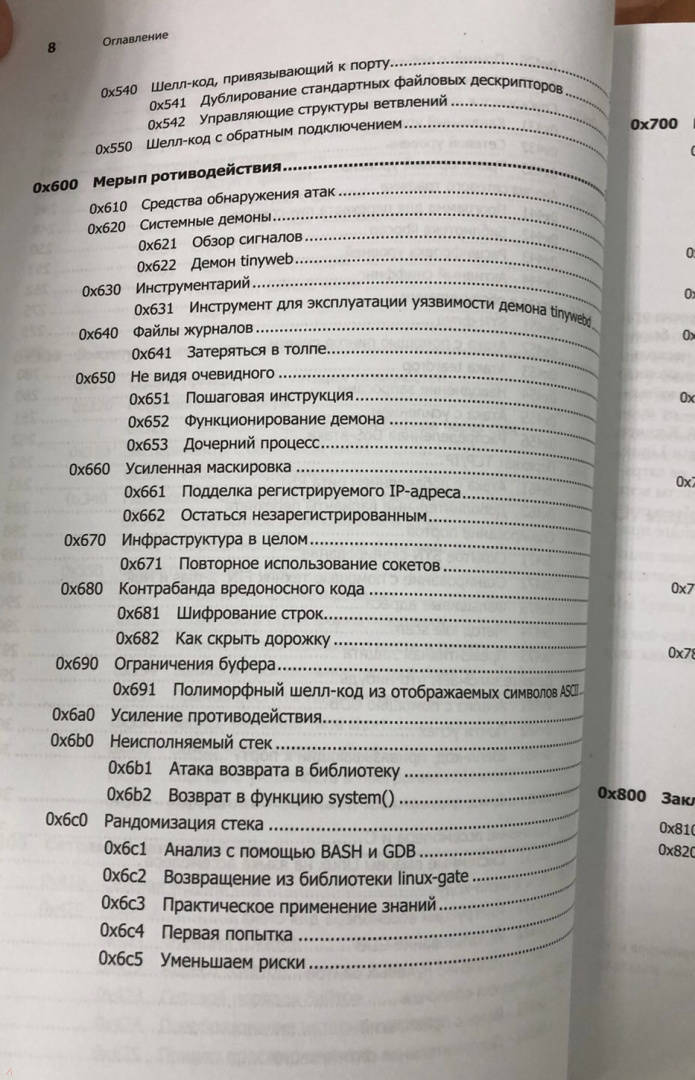

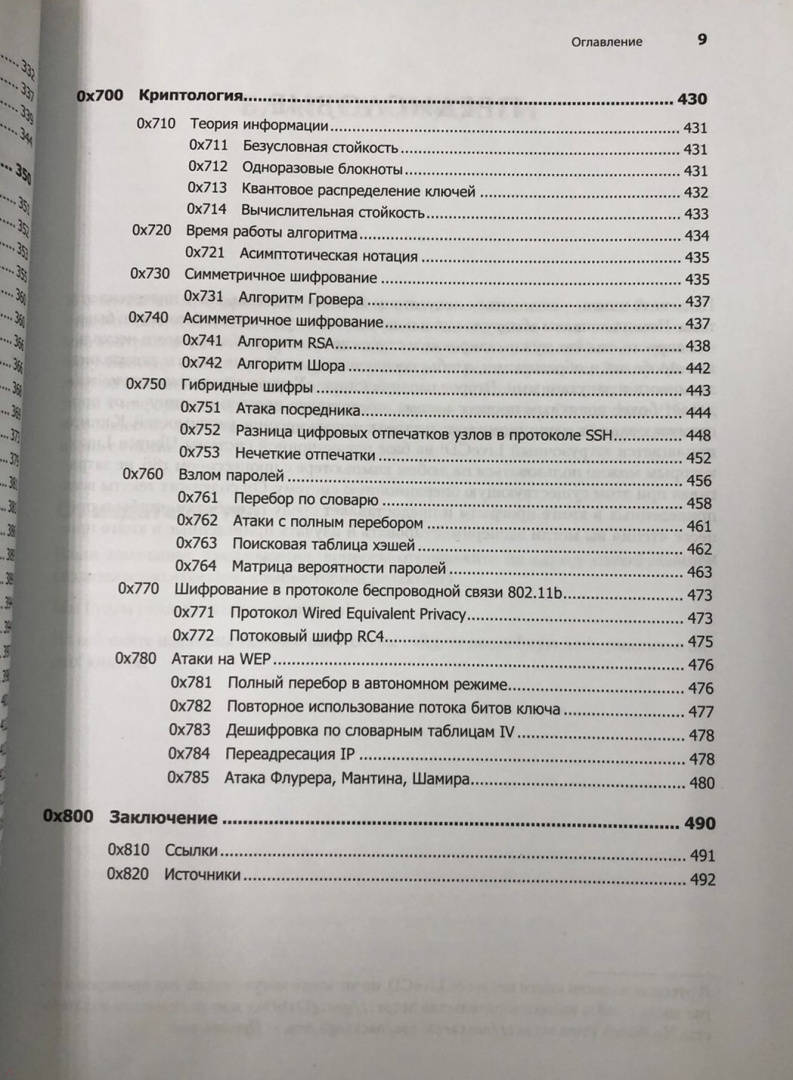

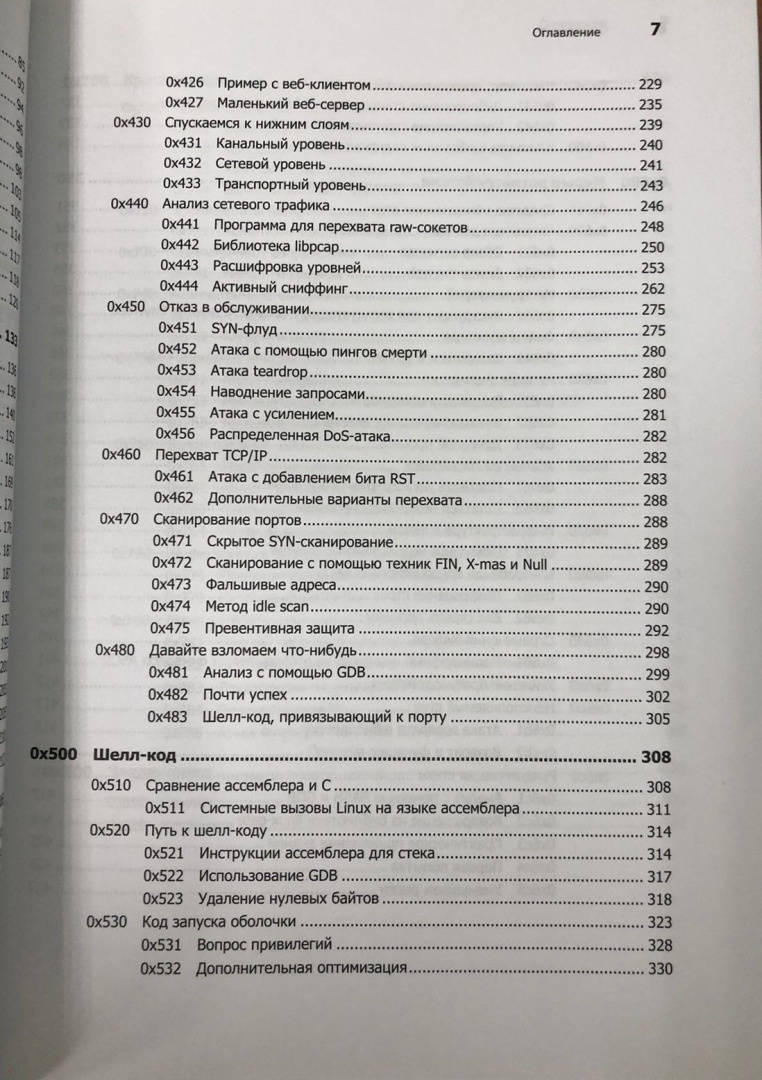

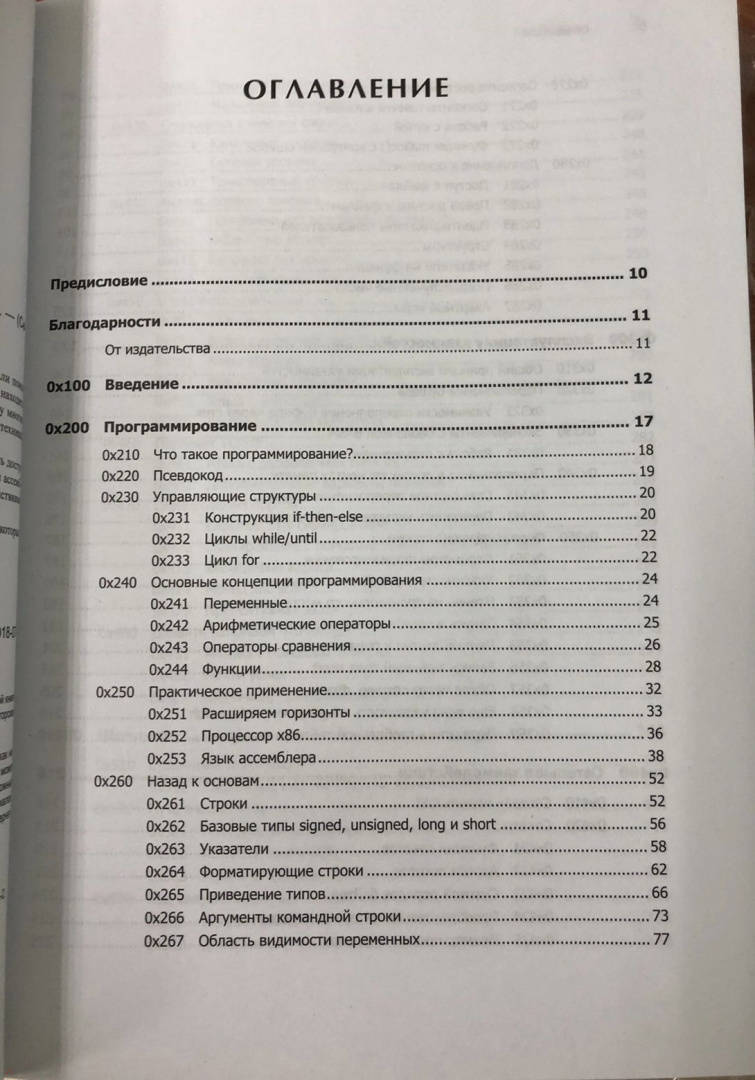

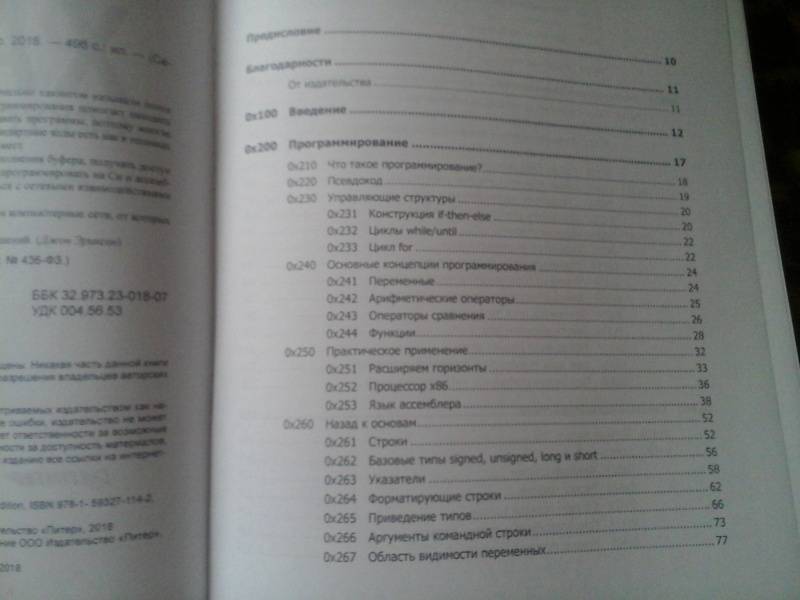

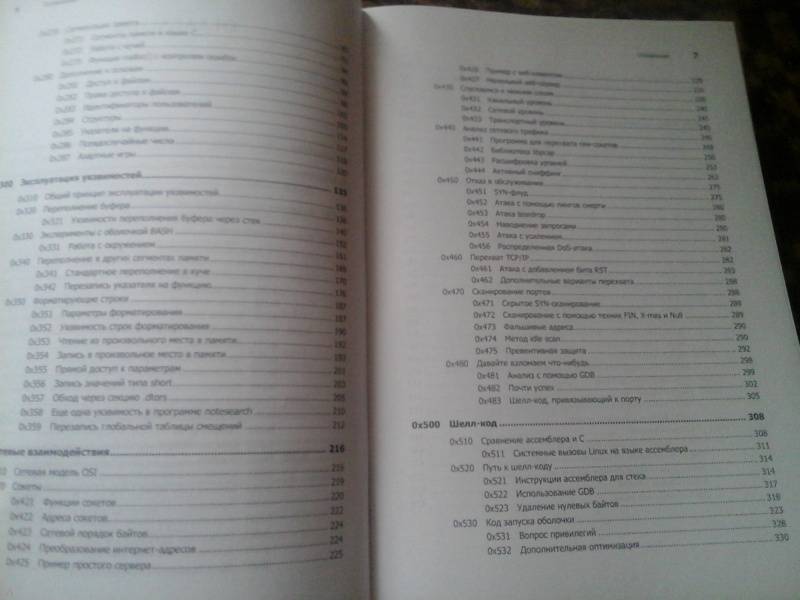

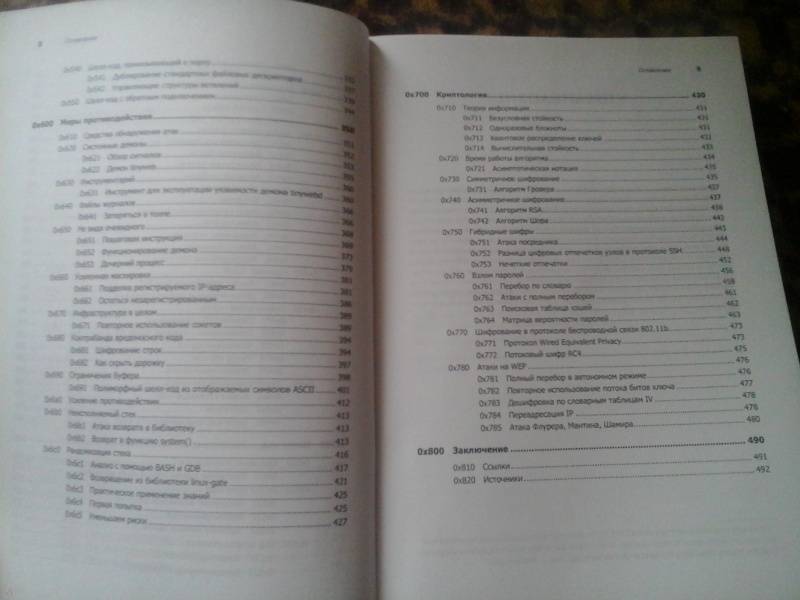

Добавлю фото оглавления для лучшего представления о содержимом)

Понравилась рецензия?

Да

Анонимус Безымянный

19 января 2020 в 14:34

Одна из тех немногих книг, достойная места в библиотеке айтишника. В доступной и понятной форме излагаются проблемы безопасности, а также подходы к их устранению. Как плюсом, так и минусом книги можно считать ее Linux-ориентированность - прочие популярные системы здесь не рассматриваются по причине описания наиболее р...

Понравилась рецензия?

Да

Сергей Иванов

29 ноября 2018 в 22:05

Данное руководство скорее подойдет для людей с техническим образованием по компьютерным специальностям. Очень много научных терминов. Хотя некоторые темы изложены максимально просто и понятно. Рекомендую всем для прочтения и углубленного изучения! Качество книги очень хорошее. "Лабиринт" как всегда порадовал...

Понравилась рецензия?

Да

Мария Полозова

27 августа 2018 в 8:19

Прекрасная книга для немного подготовленного читателя. Перед чтением этой книги вам необходим небольшой опыт работы в Линукс, небольшие навыки ассемблера, практические навыки работы в отладчиком gdb, и умение пользоваться компилятором gcc. В книге собрано большое количество примеров эксплойтов. Подробно разобрано как ...

Понравилась рецензия?

Да

Книги из жанра

1 8203 640 -50% Еще 7 дней

Новые возможности JavaScript. Как написать чистый код по всем правилам современного языка

Краудер Ти Джей